2023-2024-1 20232303 《网络空间安全导论》第15周学习总结

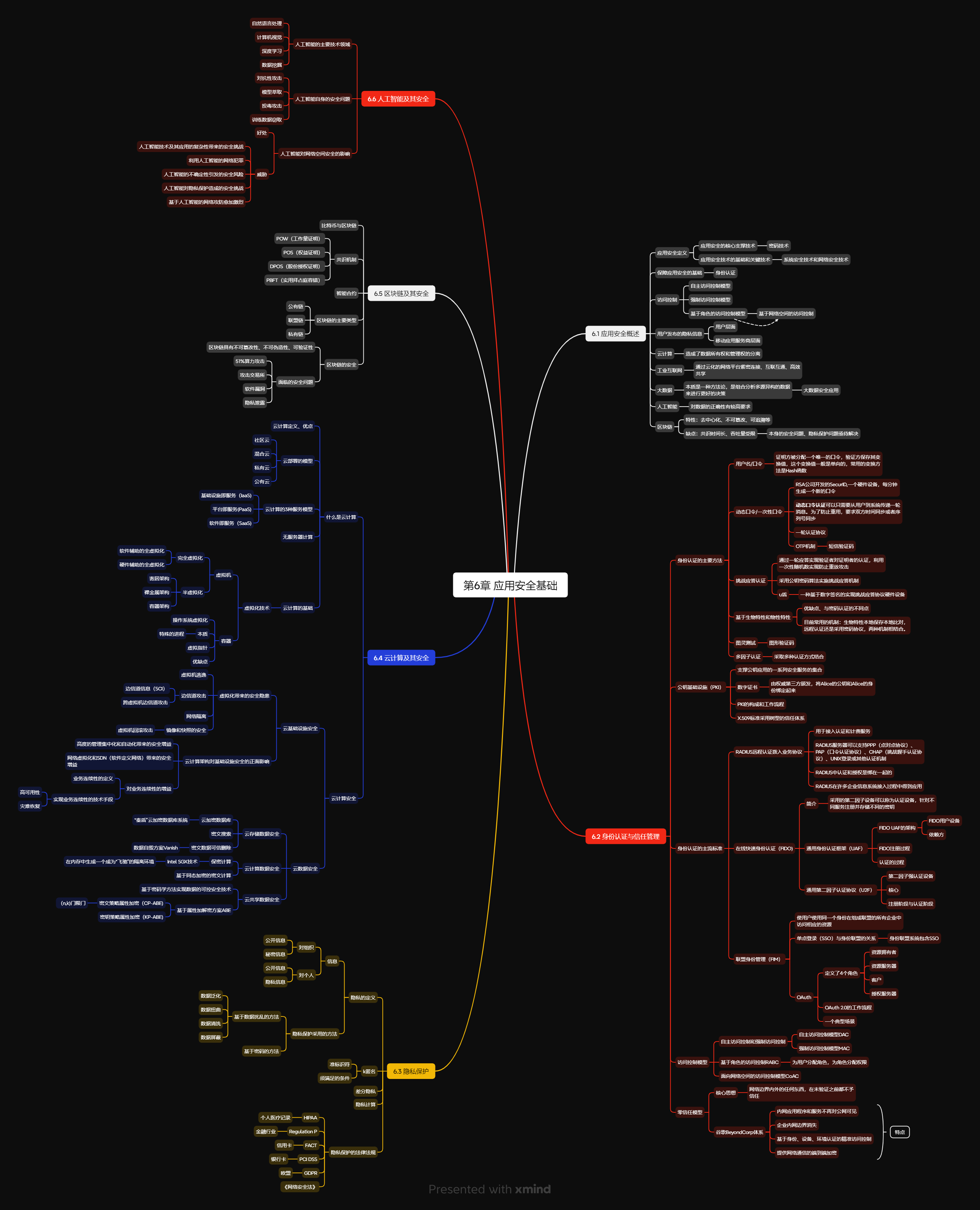

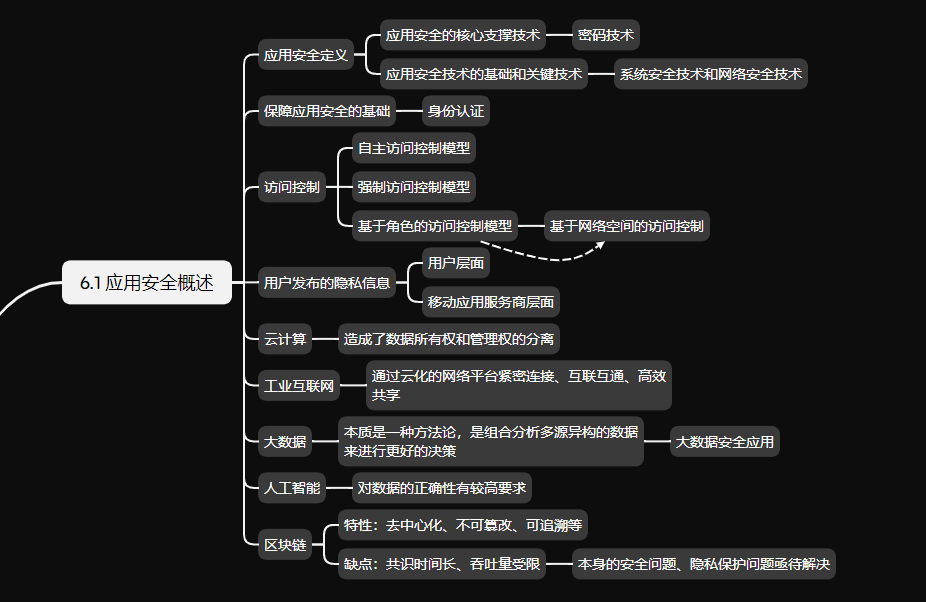

教材学习内容总结

教材学习中的问题和解决过程

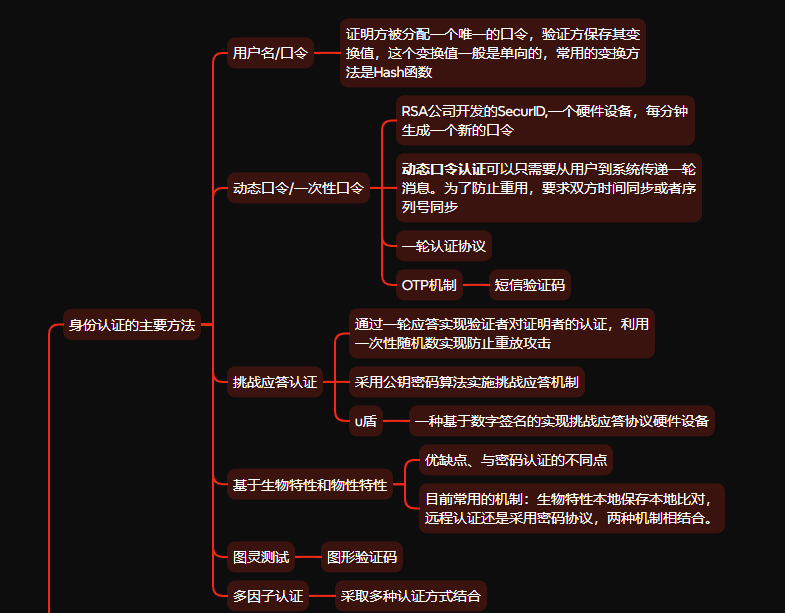

- 问题一:对U盾不是很理解,也不是很清楚U盾应用于网上银行支付认证的工作流程。

- 问题一解决方案:上网查找,询问AI。

U盾,也叫做USB加密锁,是一种用于安全身份验证和数据保护的硬件设备。它通常以小型的USB闪存驱动器的形式出现,并且内置了加密芯片和认证程序。

U盾的主要功能是提供加密存储和身份验证功能。它可以将重要的数据加密存储在内部闪存中,只有在正确的密码或身份验证过程之后,才能访问其中的数据。这样即使U盾丢失或被盗,内部数据也不会轻易泄露。

另外,U盾还可以用于身份验证。用户可以将U盾插入计算机或其他设备,并通过正确的密码、指纹或其他认证方式来证明自己的身份。这种方式比传统的用户名和密码更安全,因为U盾的认证信息是独一无二的,并且不容易被盗用或复制。

U盾广泛应用于金融、政府、企业等需要保护数据和身份安全的领域。它们提供了一种方便而安全的方式来保护敏感信息,并防止未经授权的访问和数据泄露。

U盾应用于网上银行支付认证的工作流程:

当用户使用 U 盾进行网上银行支付认证时,下面是一般的工作流程:

- 用户输入用户名和密码登录到银行账户;

- 用户选择需要进行的操作,如转账或支付;

- 系统向用户索取 U 盾认证;

- 用户将 U 盾插入计算机的 USB 端口;

- 用户需要根据屏幕提示,在 U 盾上输入 PIN 码,像密码一样保护 U 盾不被非法盗用;

- U 盾将请求发送给银行认证服务器,并等待认证结果;

- 服务器发送一个随机数给 U 盾;

- U 盾内置的加密芯片将使用从 U 盾中读取的私钥,对收到的随机数进行加密,计算出一个数字签名,并将签名发送回银行服务器;

- 银行服务器根据事先设置好的公钥和数字签名,进行验证;如果验证通过,则认为用户通过了认证;

- 银行服务器将回复消息发送给 U 盾,表示认证成功;

- 用户可以继续完成他们选择的操作。

总之,使用 U 盾进行网上银行支付认证的过程是通过加密和数字签名来确保安全。U 盾内置的加密芯片和数字签名算法是保障其安全性的核心。

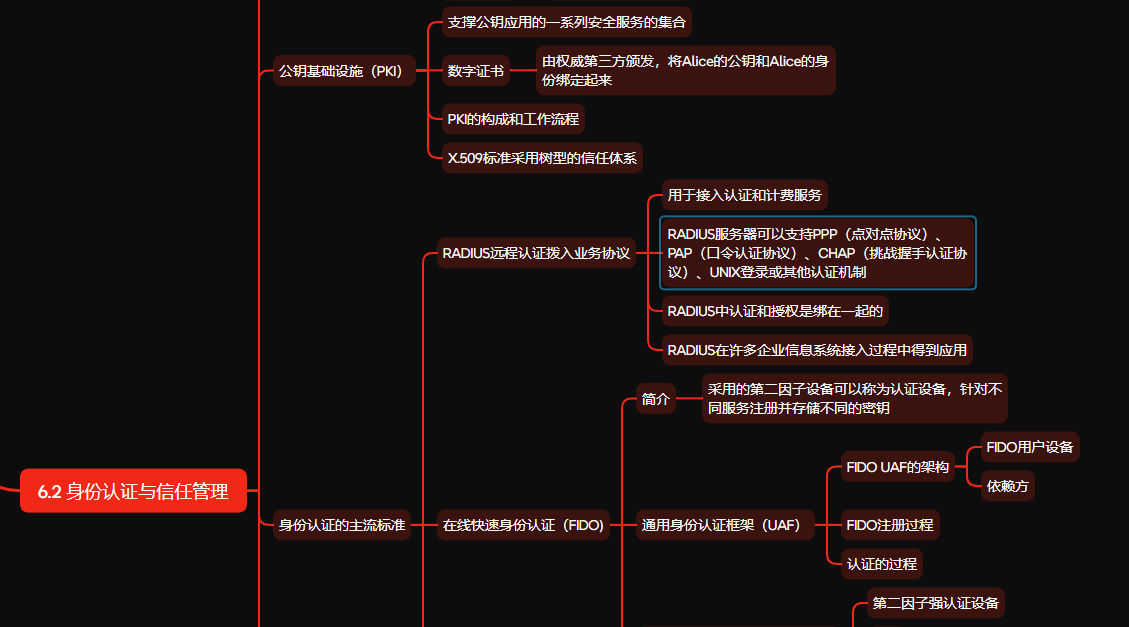

- 问题二:不是很清楚CRL。

- 问题二解决方案:上网查询。

证书撤销列表(CRL)是一种公开发布的数据列表,用于列出已被撤销的数字证书。在使用数字证书的网络环境中,如果一个证书持有者的私钥被泄露、证书信息不准确或证书过期等原因,数字证书的有效性会受到破坏。为了解决这些问题,数字证书颁发机构(CA)会发布 CRL,列出所有已经被撤销或无效的数字证书。

CRL 通常包含以下信息:

- 撤销日期时间 - 标识证书被撤销的日期和时间。

- 证书序列号 - 标识每个被撤销的证书的唯一序列号。

- 撤销原因 - 标识证书被撤销的原因,如证书过期、私钥泄露等。

- 颁发者信息 - 包括签发 CRL 的 CA 的信息。

网络中的客户端和服务器可以通过查询 CRL 来验证证书的状态。当一个实体(如网站或服务提供商)接收到一个数字证书时,它可以查看证书中的颁发者信息,并获取对>应 CA 的 CRL。然后,该实体可以与 CRL 中的撤销列表比对证书序列号,以验证证书是否被撤销。如果证书的序列号在 CRL 中,那么该证书被认为是无效的,操作将被中止。

CRL 在确保数字证书的有效性和安全性方面发挥了重要作用,帮助网络上的各方识别和防止使用已被撤销的证书进行恶意活动。

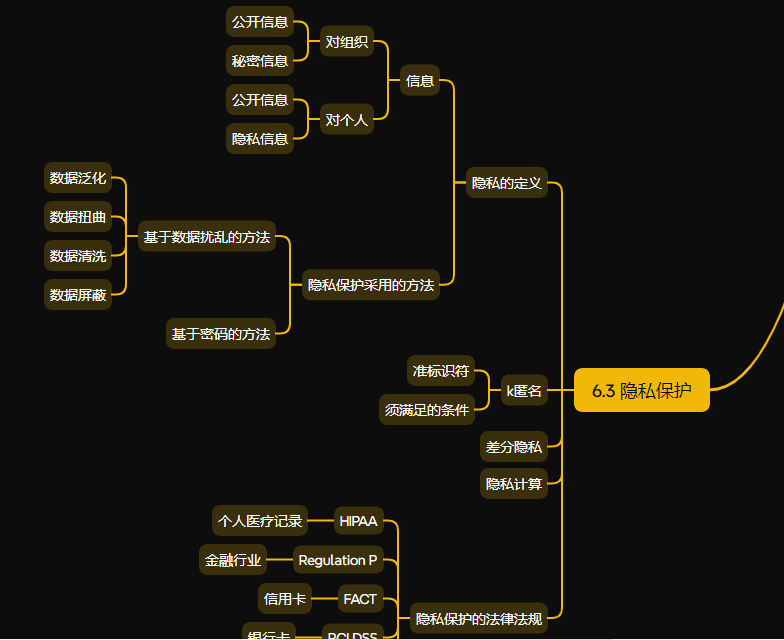

- 问题三:不是很理解k-匿名。

- 问题三解决方案:上网查询。

K-匿名是一种隐私保护技术,它旨在通过对数据进行加密和匿名化来保护用户的隐私。K匿名技术的核心思想是在保护数据隐私的同时,仍然允许对数据进行分析和处理。具体来说,K-匿名技术会对数据进行处理,使得在数据集中的每个记录都至少有K-1个相似的记录,从而在保护数据隐私的同时保持数据的可用性和可分析性。

当涉及到数据隐私保护时,K-匿名是一种常用的技术。K-匿名的目标是通过对数据进行处理,使得在发布的数据集中,每个记录都至少与K-1个其他记录具有相同的特征组合,从而隐藏个人的身份信息。这样做的目的是为了防止通过数据重识别技术来揭露个人的敏感信息。

K-匿名的实现通常包括对数据进行泛化和抑制。泛化是指将原始数据转换为更一般化的形式,例如将具体的年龄转换为年龄段。抑制则是删除或隐藏特定的细节信息,以确保数据的隐私性。通过这些处理,K-匿名技术可以有效地保护个人的隐私,同时保持数据的可用性和可分析性。

然而,K-匿名并非没有缺陷。例如,在某些情况下,即使数据经过K-匿名处理,仍然可能通过其他辅助信息进行重新识别。因此,在实际应用中,K-匿名技术需要结合其他隐私保护方法,以确保数据的安全性和隐私性。

准标识符是指在数据匿名化过程中,为了保护个人隐私而对个人身份进行匿名化处理的一种标识符。准标识符是指在匿名化处理后,仍然可以通过与其他信息相结合来识别个人身份的信息。在数据隐私保护中,准标识符可能导致数据重新识别个人身份,因此在进行匿名化处理时需要特别注意保护准标识符,以确保数据的隐私和安全。