2023-2024-1 20232312 《网络空间安全导论》第六周学习

教材学习内容总结

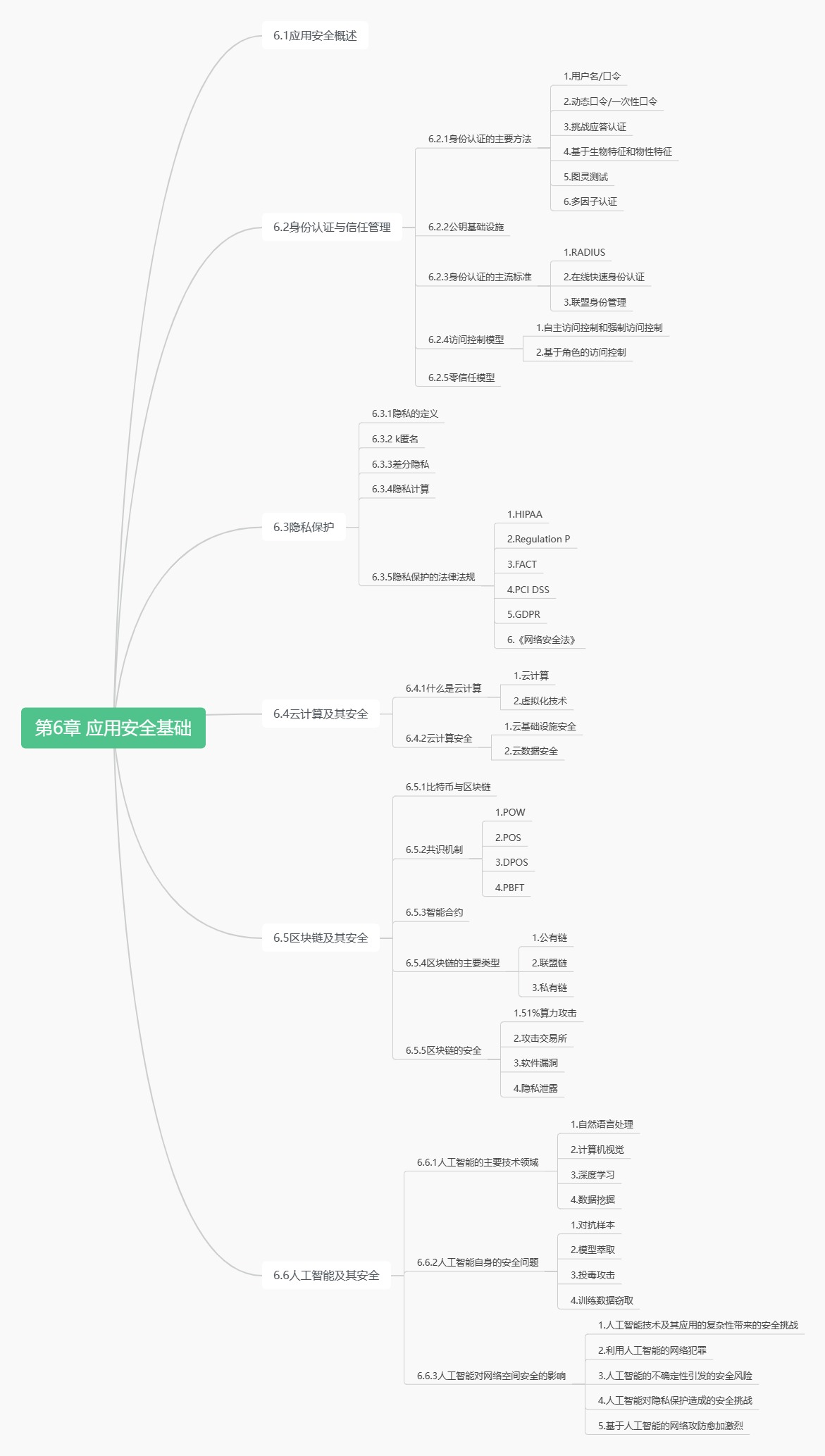

6.1应用安全概述

-

应用安全情况概述:

在各类应用服务系统重,身份认证是保障应用安全的基础,其不仅仅包括传统的人的身份认证、软件等网络实体都需要身份认证和可信管理。不同场景、不同约束条件下都需要采用多种多样的身份认证方式。

6.2身份认证与信任管理

-

1主要方法

用户名/口令:

目前最为常见的认证方法。证明方唯一口令对应到验证方的口令或口令变换值。有单向性。

动态口令/一次口令:

设定一个动态口令(例如每分钟变换一次),起到一次性的作用,基于特定动态令牌和同步机制认证。

挑战应答认证:

验证者向证明者发送一个一次性随机数,证明者以单项密码函数,以共享秘密输入并返回应答,进行核对。

基于生物特征和物性特征:

指纹、人脸、虹膜、声纹

-

2公钥基础设施

借助第三方、通过数字证书,获取公钥

-

3身份认证的主流标准

-

4访问控制模型

-

自主访问控制模型(DAC):资源拥有者自主授权

强制访问控制模型(MAC):管理员分配 -

基于角色访问控制RBAC模型:内设主体、客体、角色、权限、用户角色分配、角色权限分配、会话多个要素。

-

-

5零信任模型

- “网络边界内外的任何东西,在未验证之前都不予以信任”

6.3隐私保护

-

隐私的定义

任何与已知个人或可识别的个人相关的信息

-

k匿名

将数据打乱并以特定的方式链接记录

“大隐隐于市” -

差分隐私

无法通过多次不同的查询方式推断出数据集中是否包含一个特定的数据

难以从算法输出结果识别数据集中个体的信息。

-

隐私计算

涵盖信息所有者、信息转发者、信息接收者在信息采集、存储、处理、发布、销毁等全生命周期过程的所有计算操作。

-

隐私保护的法律法规

六部法律法规:

-

HIPAA (Health Insurance Portability and Accountability Act):保护医疗信息的隐私和安全。

-

Regulation P:保护金融信息的隐私和安全。

-

FACT (Fair and Accurate Credit Transactions Act):保护个人信用信息的隐私和安全。

-

PCI DSS (Payment Card Industry Data Security Standard):保护支付卡信息的安全。

-

GDPR (General Data Protection Regulation):保护欧盟公民个人数据的隐私和安全。

-

《网络安全法》的具体解释:保护网络信息的安全和隐私。

-

6.4云计算及其安全

-

云计算概念:

云计算是一种基于网络访问和共享使用的、以按需分配和自服务置备等方式对可伸缩、弹性的共享物理和虚拟资源池等计算资源供应和管理的模式。

-

虚拟化技术:

分为虚拟机和容器,是云计算的基础。

-

云计算安全

-

虚拟机逃逸

-

边信道攻击

-

网络隔离

-

镜像和快照安全

-

6.5区块链及其安全

-

1.比特币和区块链概念

比特币是一种数字货币,也是一种去中心化的加密货币,可以用于进行交易和价值存储,其交易记录被记录在一个分布式的公开数据库中。

区块链是一种去中心化的分布式账本技术,它使用加密技术将交易记录链接成一个不可篡改的数据块链,确保交易的透明性和安全性。

-

2.共识机制介绍

Proof of Work (POW):是一种共识机制,要求网络节点通过解决复杂的数学问题来验证交易,并创建新的区块。这需要大量的计算能力,因此被认为是能源密集型的共识机制。

Proof of Stake (POS):是另一种共识机制,它要求网络节点持有一定数量的加密货币作为抵押,以便验证交易和创建新的区块。持有更多货币的节点将有更高的概率被选中来验证交易,这被认为是一种能源效率更高的共识机制。

Delegated Proof of Stake (DPOS):也是一种基于抵押的共识机制,但它引入了代表制度,持币者可以通过投票选举代表来验证交易和创建新的区块,这样可以提高网络的效率和可扩展性。

Practical Byzantine Fault Tolerance (PBFT):是一种拜占庭容错的共识机制,它要求网络节点之间达成共识,即使存在一定数量的恶意节点。这种共识机制通常用于私有或联盟链,以确保高度的安全性和可靠性。

-

3.区块链的主要类型

公有链(Public Blockchain):公有链是一种完全开放的区块链网络,任何人都可以参与其中,查看交易记录,验证交易并创建新的区块。公有链上的数据是公开的,所有的交易都是透明的,代表性的公有链就是比特币和以太坊。

联盟链(Consortium Blockchain):联盟链是一种半开放的区块链网络,参与者需要获得许可才能加入,通常由一组组织或实体共同维护和管理。联盟链上的数据可以选择性地对参与者开放,具有一定的权限管理机制。联盟链通常用于企业间的合作和共享数据。

私有链(Private Blockchain):私有链是一种完全封闭的区块链网络,只有特定的机构或个人被允许参与,所有的数据和交易都是私密的。私有链通常由单一实体或组织控制和管理,用于内部业务流程优化和数据管理。

-

4.区块链的安全:

区块链具有不可篡改性、不可为造性、可验证性。

6.6人工智能及其安全

-

1.人工智能的应用:

-

自然语言处理:理解“人话”

-

计算机视觉:理解图像内容

-

深度学习:模拟人脑进行分析的神经网络

-

数据挖掘:对现存大量数据的利用

-

-

2.人工智能对网络空间安全的影响

-

网络犯罪

-

行为和决策的不可解释性

-

基于人工智能的网络攻防

-

教材学习中的问题和解决过程

-

问题1:对于各种英文缩写专有名词的理解

-解决方案:查询名词缩写的原文,通过拆文解字、更好理解名词本意 -

问题2:对于区块链的具体概念理解

-解决方案:询问Chatgpt,寻求解释。借助书本插图,将抽象概念具象化。

基于AI的学习

思考与感悟

- 应用安全需要全员参与,重视安全意识和文化,采用多层次的安全措施,包括加密技术、身份验证、访问控制等,并定期进行安全漏洞扫描和修复。随着技术发展,人工智能和机器学习等技术也可用于应用安全,帮助及时发现和应对安全威胁。综上所述,应用安全需要全员参与,采取多层次的安全措施,并结合最新的技术手段,才能更好地保护应用系统的安全。