实验拓扑如图所示:

实验要求:

构建网络拓扑,根据拓扑图配置IP地址

把PC1和PC3划入Trust区域,PC2划入Untrust区域,Server1划入DMZ区域,

自定义安全区域test,将PC4划入test区域;

PC1、PC3可以访问Server1和PC2,PC4可以访问Server1和PC1、PC3,PC2只能访问Server。

实验过程:

PC和Server的IP配置直接设置,网关配置防火墙对应接口IP

实验过程主要是防火墙的配置

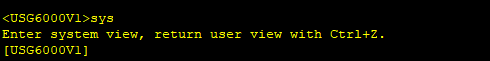

登录防火墙后是用户视图,输入system-view进入管理员视图

进入接口GE1/0/0

interface GigabitEthernet 1/0/0

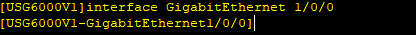

配置IP地址 ip address 192.168.1.1 24

查看接口状态 dis this

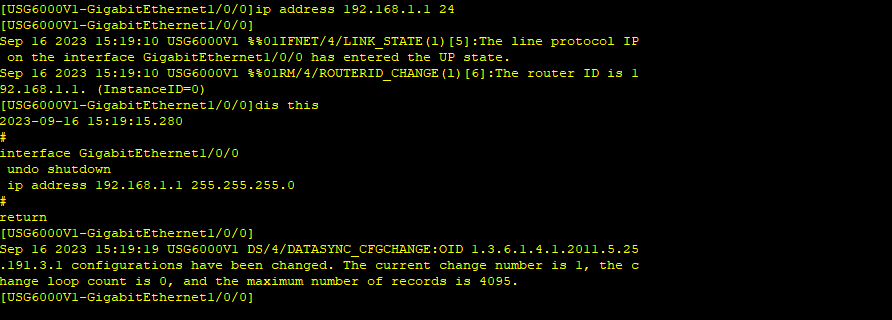

同理配置其他接口IP

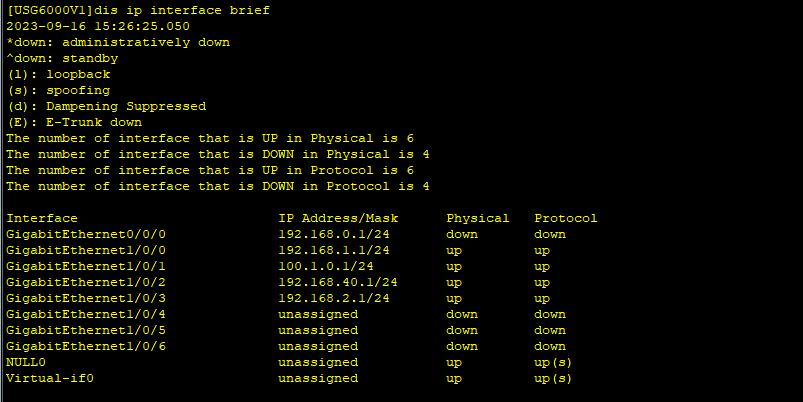

dis ip interface brief 查看接口IP配置信息是否配置正确

接下来根据需求把接口划分到对应的安全域

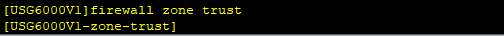

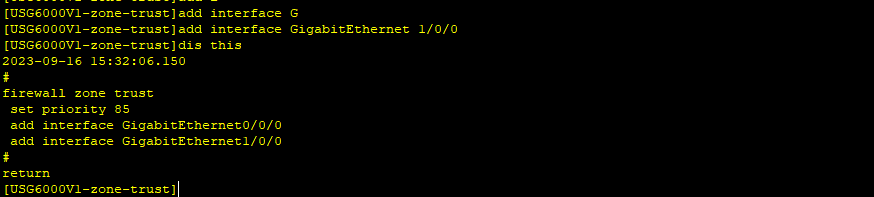

firewall zone trust 进入trust安全域

add interface GigabitEthernet 1/0/0

把GE1/0/0划入trust区域

同理, 把GE1/0/1划入untrust区域, 把GE1/0/1划入untrust区域, 把GE1/0/2划入DMZ区域

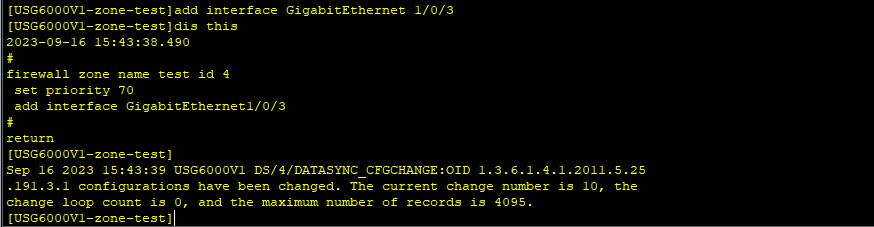

dis zone 查看安全域接口划分是否正确

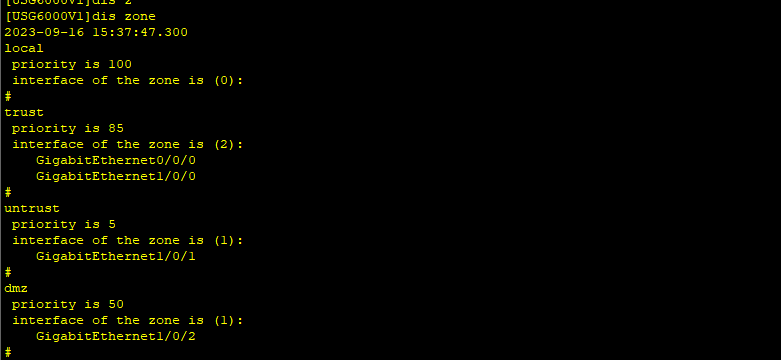

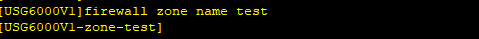

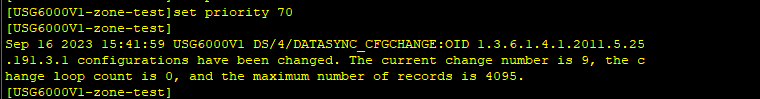

firewall zone name test 创建一个安全域test

设置一下安全级别为70 set priority 70 安全等级越高可信程度越高,一般新建区域正常低于trust安全级别85

把GE1/0/3划入test区

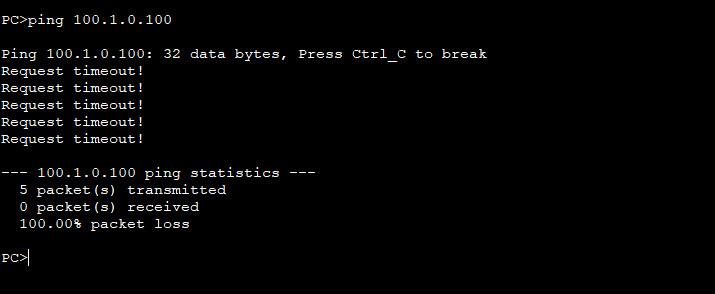

现在各个接口IP和网络区域已经划分好,但互相无法通信,因为防火墙的默认策略是拒绝所有通信

所以现在需要配置具体的安全策略

若要求PC1、PC3可以访问Server1和PC2,则trust区域到untrust区域、DMZ区域的数据是允许的

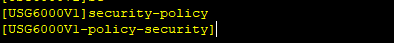

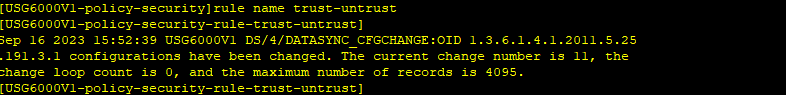

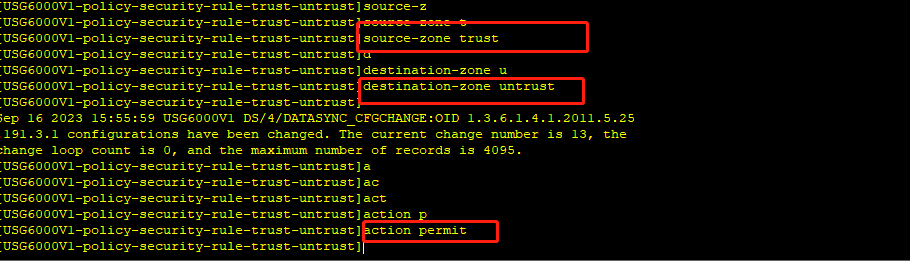

进入安全策略

security-policy

rule name trust-untrust 新建/进入安全策略trust-untrust

设置具体策略如下:

源区域:trust

目的区域:untrust

动作:允许

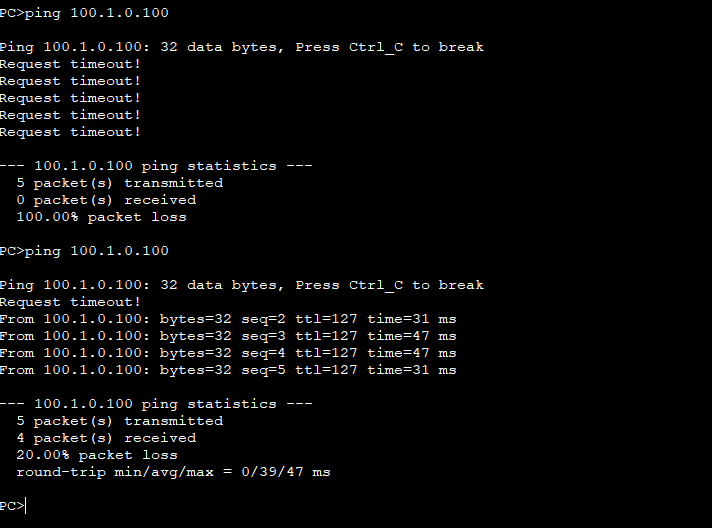

这个时候再测试PC1访问PC2,可以正常访问

其他网络通信需求根据安全策略自己设置即可。

主要命令汇总:

system-view进入管理员视图 dis cu 查看全局配置 interface GigabitEthernet X/X/X 进入X/X/X接口 ip address IP 子网掩码 进入接口后配置IP地址 dis this 查看显示当前配置文件 dis interface 查看接口信息 dis interface brief 查看接口简略信息 dis ip interface brief 查看接口IP简略信息 firewall zone xxx 进入xxx安全域 add interface GigabitEthernet X/X/X 进入安全域后,添加接口到当前安全域 dis zone 查看安全域信息 firewall zone name XXX 创建一个安全域XXX set priority XX 设置一下安全级别为XX security-policy 进入安全策略 rule name XXX 新建/进入安全策略XXX source-zone XXX 源区域XXX source-address IP mask 源地址 destination-zone XXX 目的区域XXX destination-address IP mask 目的地址 action permit/deny 动作允许/拒绝

关于USG6000一直闪###的解决方法

1.多次关闭打开ensp,会有可能某一次正常打开;

2.设置 VM VirtualBox网卡 参考链接:[eNSP]USG6000V防火墙开机一直跳井字的解决方法_usg6000v一直井号解决方法_tan 91的博客-CSDN博客

3.设置本地防火墙 ,允许应用或功能一栏,开启和eNSP相关的网络 参考链接:eNSP启动防火墙USG6000V - 显示the device is running###解决方法 - ch0bits - 博客园 (cnblogs.com)

4.打开VirtualBox将vfw_usg完全删除 并清除相关文件后重新导入 参考链接:华为 | USG6000V 启动显示”#####”终极解决方法 - 飞翔灬吾爱的Blog (fishyoung.com)